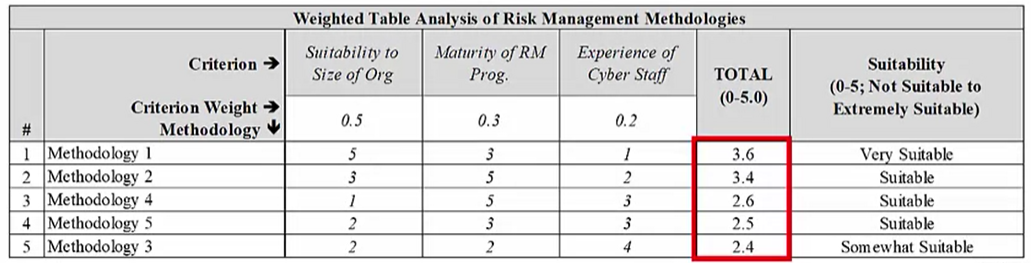

[3주차] 위험 관리 계획학습목표1. 조직이 어떻게 위험 관리 계획을 수립하는지 설명한다.2. 위험 관리 프로세스 팀이 어떻게 구성되어 있는지에 대한 예를 논의한다.3. 조직이 어떻게 위험 관리 프로세스를 만드는지 설명한다.4. 조직이 위험 관리 프레임워크를 구축하는 방법을 정의한다.5. 다양한 위험 관리 방법론 중에서 조직이 어떻게 평가할 수 있는지 설명한다.[3-1] 위험 관리 방법론 평가위험 관리 방법론을 평가하는 공식적인 방법은 없다. 모든 조직의 위험 관리 팀은 사용 가능한 옵션을 검토한 다음 조직의 요구 사항과 역량에 가장 적합한 옵션을 스스로 결정해야 한다. 조직이 이러한 방법론을 비교하는 데 도움이 되는 몇 가지 방법과 기법이 있다. 조직의 규모와 성숙도는 어떤 방법론을 선택하느냐에 영향을..